Despliegue y explotación de herramientas Open Source para la monitorización y gestión de eventos en un entorno virtualizado

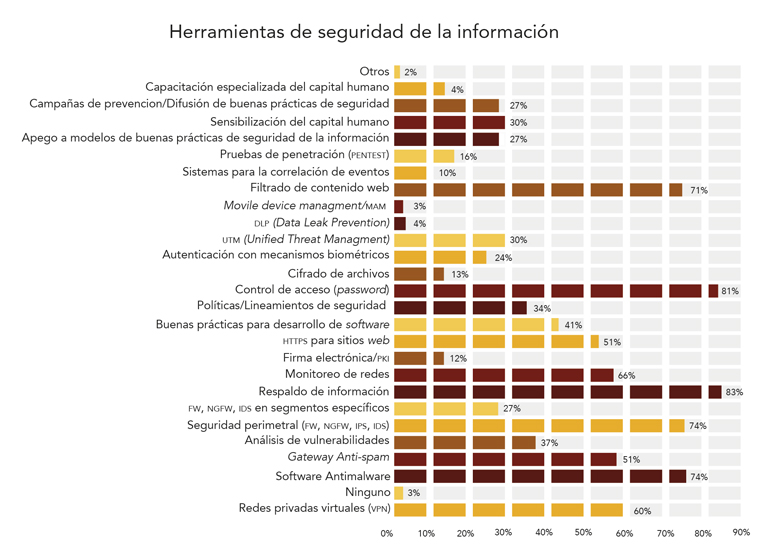

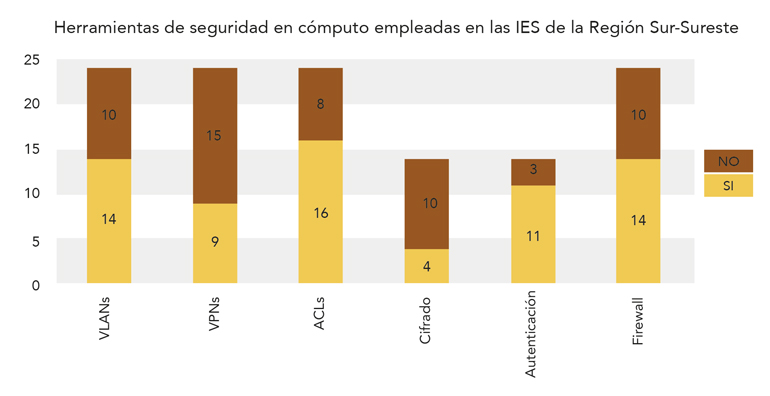

Evolución en el uso de herramientas de seguridad informática en Instituciones de Educación Superior de México | Revista .Seguridad

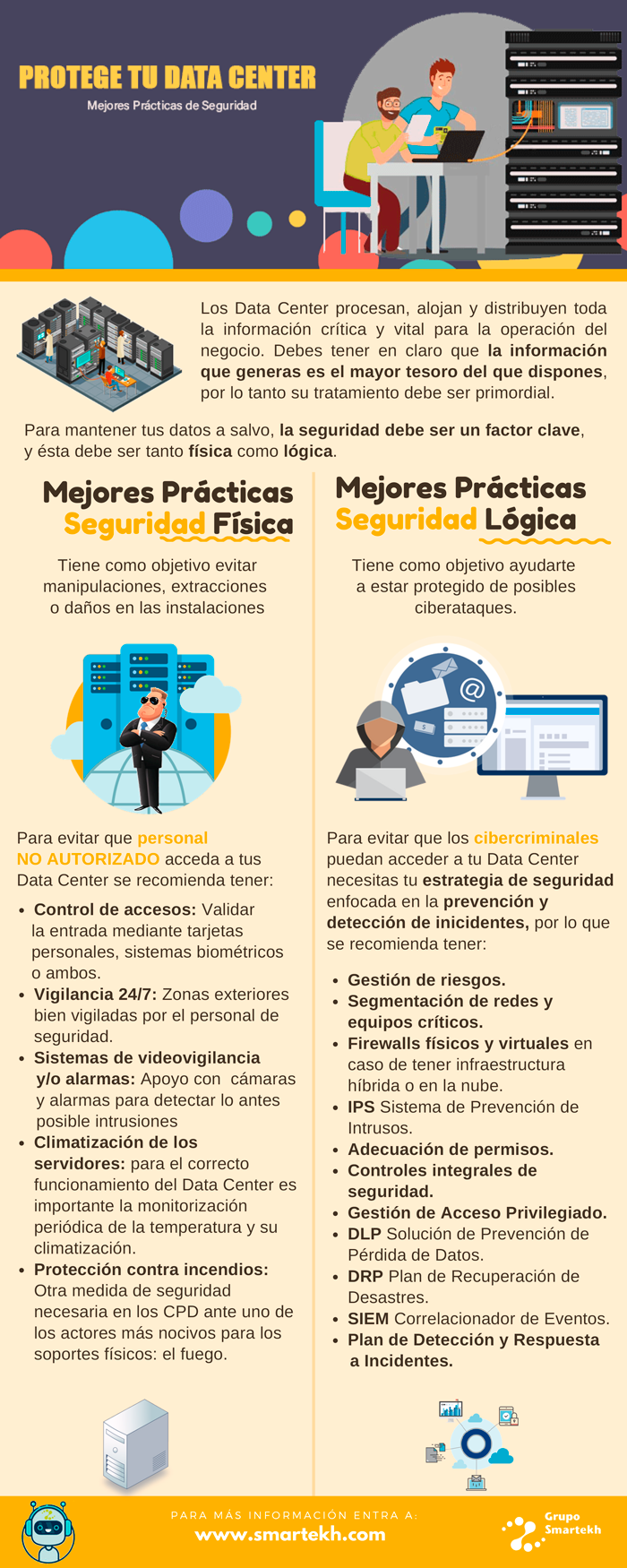

Herramientas y Seguridad Informática Claves en Las Empresas | PDF | Servidor proxy | Cortafuegos (informática)

Evolución en el uso de herramientas de seguridad informática en Instituciones de Educación Superior de México | Revista .Seguridad

-1.png)

![50 Libros de Informática ¡Gratis! [PDF] | InfoLibros.org 50 Libros de Informática ¡Gratis! [PDF] | InfoLibros.org](https://infolibros.org/wp-content/uploads/2021/01/Libros-de-Informatica.jpg)